Retomo hoy con un nuevo artículo donde pretendo mostrarte cómo puedes enfrentarte con éxito a una infección de malware en tu sitio web, o lo que es lo mismo, cómo puedes desinfectar y/o eliminar el malware de tu WordPress.

La idea es sencilla, voy a tratar de explicarte como puedes despacharte por tu cuenta todos aquellos inquilinos malintencionados que sin tu permiso se han afincado en tu WordPress y te están provocando un problema tanto a ti como a tus lectores.

Te cuento brévemente como fue la historia para que te hagas una idea verás.

Durante una temporada estuve en contacto en bastantes ocasiones con Arturo García de arturogarcia.com con motivo de una colaboración que manteniamos juntos.

Entre conversación y conversación me trasladó un problema que le inquietaba, además, le restaba tiempo para otros asuntos que tenía que atender.

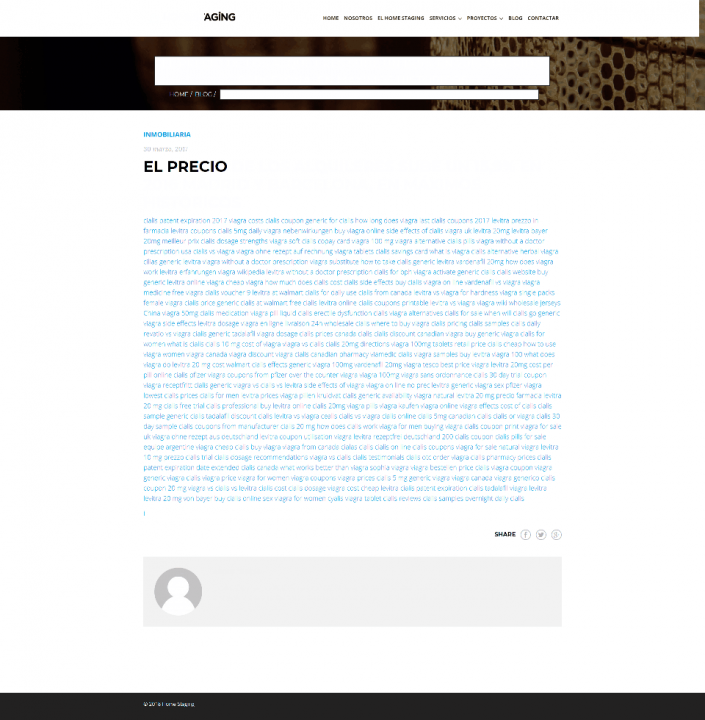

Resulta que tenía una página web infectada con archivos malintencionados (malware) que se encargaban de mostrar algún que otro contenido no deseado.

Sin mencionarte que página web era la afectada, que no viene al caso, lo que quiero mostrarte hoy es una línea de trabajo que a mi me ha servido para resolver y controlar la situación con la página que Arturo me comentó.

Con ello tendrás un guión y una experiencia a la que recurrir si se produce un escenario similar en tus propias carnes.

Aprovecho y le doy las gracias a Arturo por confiar en mi para resolver este singular escenario.

Si quieres saber más y descubrir cómo lo resolví, continua leyendo amigo lector.

Confío que mi experiencia te sirva de orientación. ¡Vamos allá!.

Contenidos

- 1 Detectar la actividad maliciosa

- 2 ¿Cómo detectas actividad maliciosa en tu sitio web?

- 3 Composición de lugar

- 3.1 ¿Las herramientas online disponibles en el mercado detectan la infección?

- 3.2 ¿La actividad maliciosa es detectada por Google?

- 3.3 ¿Mis visitantes, clientes, proveedores lo han detectado? ¿Les estoy perjudicando?

- 3.4 Revisar permisos en las carpetas mediante FTP

- 3.5 Revisa archivos .htaccess y sus directivas

- 3.6 ¿Hay usuarios creados en la administración de WordPress?

- 3.7 ¿Hay comentarios de SPAM?

- 4 Soluciones para limpiar malware WordPress

- 4.1 Copia de seguridad

- 4.2 ¿Está mi copia de seguridad infectada?

- 4.3 ¿Qué hacer si tus copias de seguridad están infectadas?

- 4.3.1 Cambiar todas las contraseñas de acceso

- 4.3.2 Eliminar todos los archivos maliciosos que no se corresponden con un gestor de contenidos WordPress

- 4.3.3 Actualizar todos los plugins y temas

- 4.3.4 Instalar el plugin TAC para determinar la no vulnerabilidad de los archivos del tema

- 4.3.5 Bloquear el acceso a las direcciones IP sospechosas de realizar escaneos inapropiados

- 5 Medidas de seguridad

- 6 Monitorización

- 7 Siguientes pasos

Detectar la actividad maliciosa

Lo primero que tienes entre manos es detectar la actividad maliciosa, pero ¿como lo haces?

¿Cómo detectas actividad maliciosa en tu sitio web?

En algunos casos puede ser evidente y en otros no tanto.

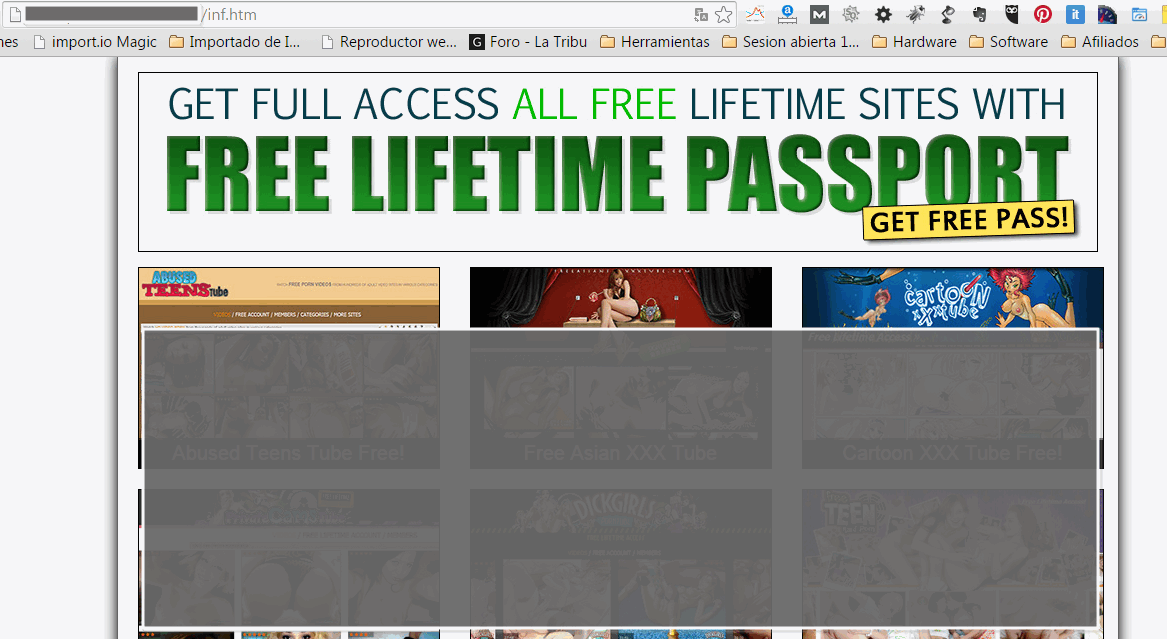

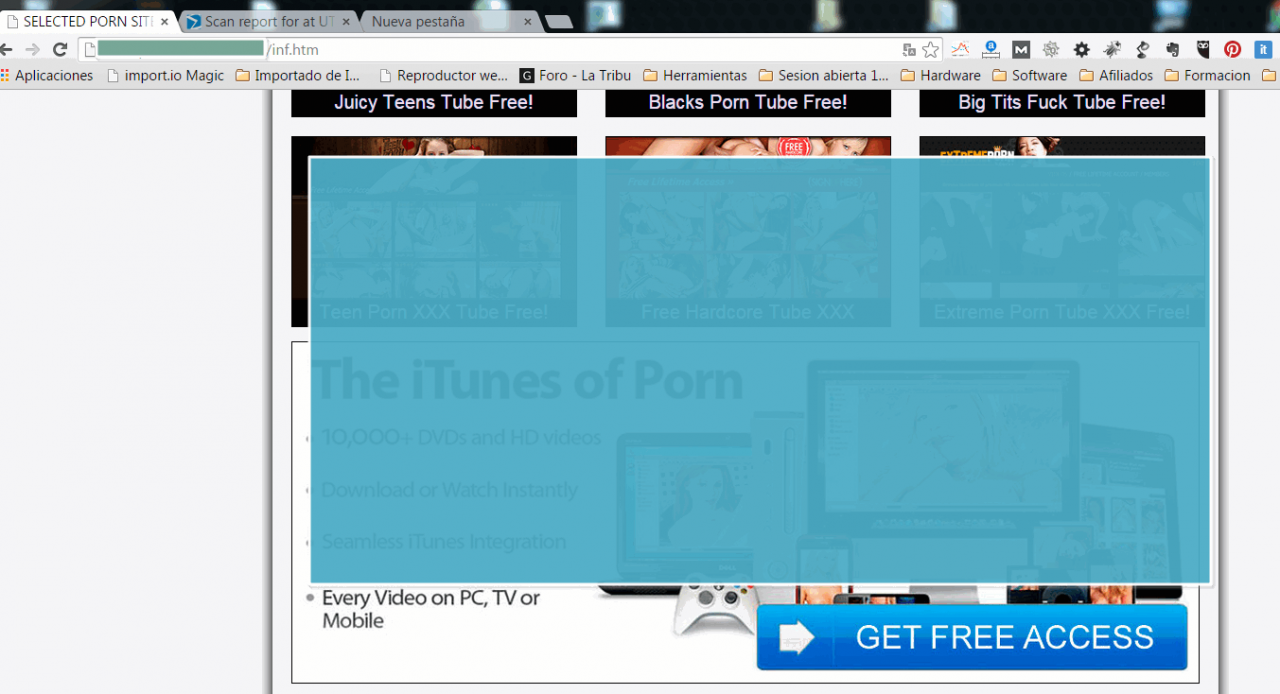

Lo que te muestro a continuación en la galería es bastante evidente.

Galería ilustrativa de sitios WordPress infectados con malware

Puede darse el caso de que a pesar de que detectas la actividad maliciosa no sepas muy bien que hacer, esto es: analizar, diagnosticar, valorar el escenario y actuar en consecuencia. No es algo que sea trivial.

Dar respuesta al qué, cuándo, dónde y quién entraña alguna que otra dificultad. Intentaré aportarte un poco de luz.

Por tu parte, intenta guardar la calma y trata de orientarte con lo que te cuento a continuación.

Estoy infectado. ¿y ahora qué?

Los primeros pasos y más apropiados pasan por poner la web en «Modo mantenimiento» o crear un archivo htaccess y bloquear el acceso al sitio. Hay que valorarlo caso por caso.

A continuación deberías contactar con tu hosting y ponerles al corriente. Te pueden ayudar o no dependiendo del servicio que tengas contratado, pero avísales, al fin y al cabo son sus servidores.

Después continuaría con una composición de lugar, es decir, trata de ver que es lo que tienes encima de la mesa y valora en qué punto te encuentras.

Composición de lugar

¿Las herramientas online disponibles en el mercado detectan la infección?

Con esta pregunta lo que pretendo decirte es que hagas un chequeo de tu sitio empleando las herramientas gratuitas Virus Total y SiteCheck de Sucuri.

Te adelanto que puede darse el caso de que estas herramientas no detecten actividad malintencionada en tu sitio. Doy fe de ello porque es exactamente lo que me pasó.

Decidí contactar con alguien del servicio de chat de Sucuri para preguntarles como era posible que tuviese entre mis manos una web infectada por malware y su herramienta no lo detectara. Me descolocaba un poco vaya.

Me estaba preguntando acerca de invertir 200$ o 300$ en su servicio.

La respuesta que me dieron los chicos de Sucuri a mi pregunta fue que el análisis que realiza el motor público SiteCheck es distinto al análisis que se lleva a cabo cuando contratas el servicio.

De hecho, me indicaron que me leyera este artículo.

En resumidas cuentas, cuando contratas el servicio analizan todo con más cariño y otras herramientas.

Tiene su razón de ser, es más, podemos pensar que su motor de análisis gratuito es una llamada a la acción para que termines contratando su servicio.

En parte es así, prueba escanear tu sitio y verás como no voy muy desencaminado.

Bueno, el caso es que al final decidí resolver yo mismo este problema.

¿La actividad maliciosa es detectada por Google?

Puedes emplear la herramienta de diagnóstico de Google para determinar si tu WordPress es detectado como un sitio que contiene software malintencionado.

Si Google detecta actividad malintencionada empezaras a perder tráfico y tu SEO se verá afectado.

Para más información accede a tu cuenta de Google WebMaster Tools.

Cuanto más tardes en resolver el problema el perjuicio en el SEO y visitas será mayor. Date cuenta aquí que si tu web genera ingresos a diario tu cuenta de resultados también se verá afectada.

Se me ocurre que en función de porcentaje de visitas que tengas del buscador podrás determinar el perjuicio y cuantificarlo económicamente.

Si Google no detecta la actividad malintencionada sucede que no hay impacto en las visitas procedentes del buscador pero tienes un inquilino indeseable en tu sitio web consumiendo recursos de tu hosting y actuando a tus espaldas.

En este caso tu SEO no se verá afectado y tu cuenta de resultados a priori tampoco porque continuas recibiendo las visitas de Google.

Si tus posibles clientes se encuentran contenido inapropiado o hay algo que no les guste te verás perjudicado de un modo u otro ya que sencillamente tu imagen se resentirá.

Por tanto, el objetivo es claro, hay que eliminar al inquilino malintencionado de tu sitio web, hay que limpiar el malware de tu WordPress.

¿Mis visitantes, clientes, proveedores lo han detectado? ¿Les estoy perjudicando?

Estas son otras preguntas que has de hacerte y tratar de valorar. Es más, si tus lectores se percatan del problema, es muy probable que te lo notifiquen. También te dirán si les está causando un perjuicio.

Sería interesante resolverlo antes de que tus visitas se vean perjudicadas.

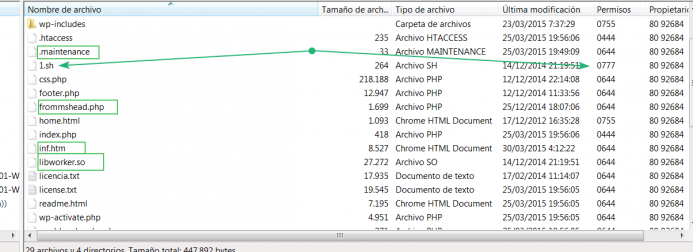

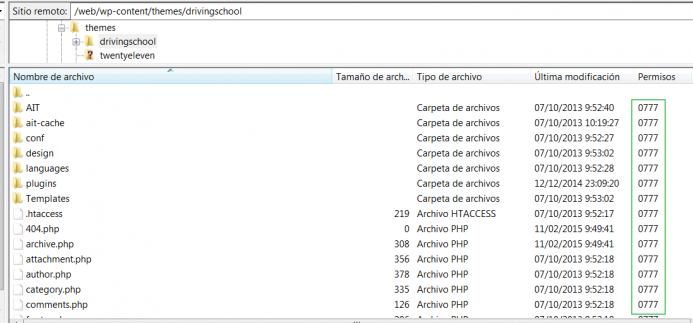

Revisar permisos en las carpetas mediante FTP

Conéctate a tu hosting empleando FTP (por ejemplo) y revisa los permisos que tengan las carpetas y los archivos.

Es correcto encontrar permisos 755 para las carpetas y 644 para los archivos.

Todo lo que sea distinto de 755 o 644 suele ser indicativo de que hay algo que no va bien. Si ves permisos 777, claramente hay algo que no está bien.

Revisa si hay fechas y horas de modificación/creación de archivos similares. Te lo digo porque en ocasiones se ven patrones que te pueden dar pistas sobre actividad malintencionada.

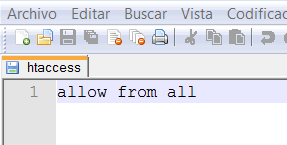

Revisa archivos .htaccess y sus directivas

Cuando tienes WordPress instalado lo normal es encontrarte con un archivo .htaccess en la raíz de tu sitio. Este se crea siempre que activas los enlaces permanentes, práctica habitual en WordPress.

Si ves otros archivos htaccess en los subdirectorios, normalmente éstos han sido creados por algún que otro plugin con propósitos específicos y no con fines malintencionados.

Ahora bien, si te encuentras un archivo .htaccess con la directiva «Allow from all», hay algo que no va bien, hay algo que huele mal.

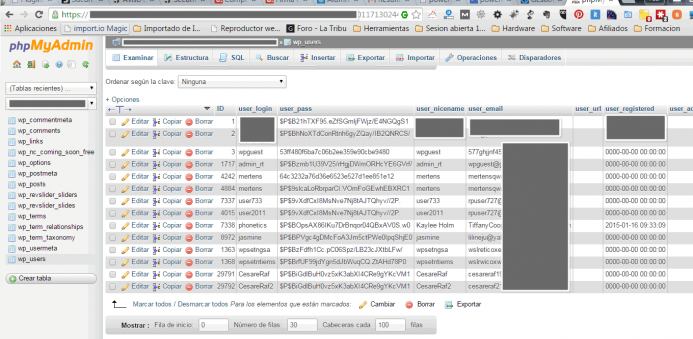

¿Hay usuarios creados en la administración de WordPress?

¿En el menú de usuarios aparecen usuarios que con total certeza no has sido tu quien los ha creado?

Pues esto suele ser otro síntoma de que las cosas no van bien. También lo puedes ver en la tabla wp_users de WordPress desde phpmyadmin.

¿Hay comentarios de SPAM?

¿En el menú de comentarios aparecen constantemente comentarios de SPAM a pesar de tener activado akismet?

Este es otro síntoma de que las cosas no van bien.

En mi caso así fue como pude hacerme una idea de lo que tenía encima de la mesa

Ahora toca ver cómo lo solucionamos.

Soluciones para limpiar malware WordPress

Copia de seguridad

Lo primero que pienso en un escenario de este tipo es en las copias de seguridad. Si restauras una copia de seguridad puedes resolver este escenario de un modo ágil.

Antes de ir por este camino es importante que tengas la certeza de que tu copia está limpia, es decir, no infectada. Te lo explico.

¿Está mi copia de seguridad infectada?

Es importante que te hagas esta pregunta porque si tu web lleva infectada varios días y no te has dado cuenta es muy probable que tus copias de seguridad estén también infectadas.

En mi escenario, todas las copias estaban infectadas, por lo que no podía valorar su empleo como línea de trabajo para llegar a una solución.

Es más, me constaba que se habían empleado y el resultado fue que la web continuaba infectada.

Si tienes una copia de seguridad y la certeza de que no está infectada puedes tener aquí una posible solución a tu problema restaurando dicha copia de seguridad. Este sería, en mi opinión, el camino más rápido.

Posteriormente sería interesante que te dejaras guiar por una serie de recomendaciones y medidas de seguridad para minizar los riesgos y no volver a infectarte, como las que te propongo en mi guía práctica de seguridad para WordPress: «Protege tu WordPress».

Sigo. Como todas mis copias estaban infectadas no podía resolver el escenario con ellas.

¿Qué hacer si tus copias de seguridad están infectadas?

Si en tu caso como en el mío no puedes emplear las copias de seguridad haz lo siguiente.

Cambiar todas las contraseñas de acceso

Una de las primeras líneas de trabajo es cambiar todas y cada una de las contraseñas de acceso a tu sitio.

- Me refiero a las cuentas de FTP

- Las cuentas de usuario de WordPress

- El usuario de acceso a la base de datos

- El acceso al panel de control

Nota. Cambiar las contraseñas es algo que debes hacer tengas o no las copias de seguridad infectadas. Mejor pecar de cauto y precavido, ¿no crees?

Eliminar todos los archivos maliciosos que no se corresponden con un gestor de contenidos WordPress

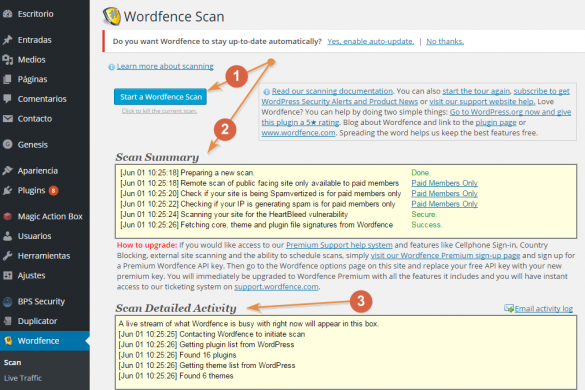

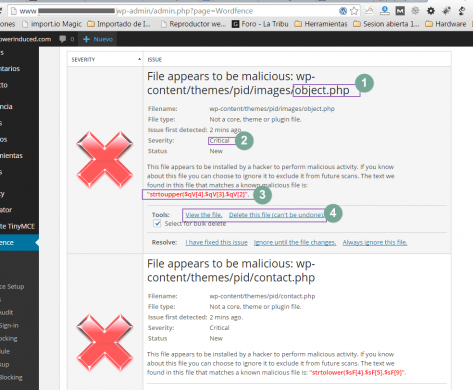

Para esta labor puedes apoyarte de la herramienta scan del plugin Wordfence.

Esta herramienta viene de serie con una funcionalidad que compara todos los archivos de tu WordPress con los archivos originales de un repositorio especial que tienen en sus propios servidores y, si detecta diferencias te concreta donde están y te permite descargar y restaurar la versión original del archivo.

El motor antivirus de Wordfence es el que que permite realizar un escaner en tu sitio con del fin de determinar si los archivos de tu instalación son correctos o por el contrario tienes archivos que no deberías tener o revisar.

- Dicha herramienta la puedes activar desde el menu Wordfence / scan

- A continuación presiona sobre el botón Start a Wordfence Scan (1)

- Fíjate en el sumario (2) y en los detalles del escaner (3)

Si Wordfence detecta archivos potencialmente maliciosos te lo informará de este modo:

- (1). Te muestra el archivo localizado como sospechoso

- (2) Te indica el grado de severidad

- (3) Se facilita detalles del patron de código malicioso que ha encontrado

- (4) Te facilita herramientas para ver el código del archivo (view the file) y para eliminarlo directamente (Delete this file)

Wordfence te presenta el mismo mini-informe de todos los archivos que detecte como maliciosos. Tendrás que tomar decisiones con cada uno de ellos. En ocasiones puede darte falsos positivos, tendrás que valorarlo archivo por archivo. Mi consejo aquí es que tengas precaución.

Si quieres ver un tutorial completo sobre Wordfence puedes leer este artículo.

Actualizar todos los plugins y temas

Debes actualizar todos los plugins y temas.

Dicho sea de paso, si bien puedes tener varios plugins en tu sitio y cada unos de ellos te brinda una funcionalidad diferente, no tiene el mismo sentido tener varios temas instalados. La imagen y estética de tu WordPress se corresponde con la de un único tema, por tanto ¿para qué quieres el resto?

Borra todos los temas que no empleas y mantén actualizado el tema activo con el que trabajes.

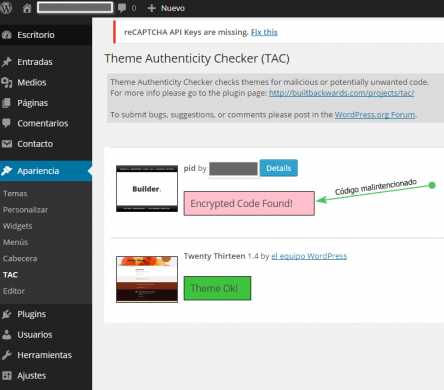

Instalar el plugin TAC para determinar la no vulnerabilidad de los archivos del tema

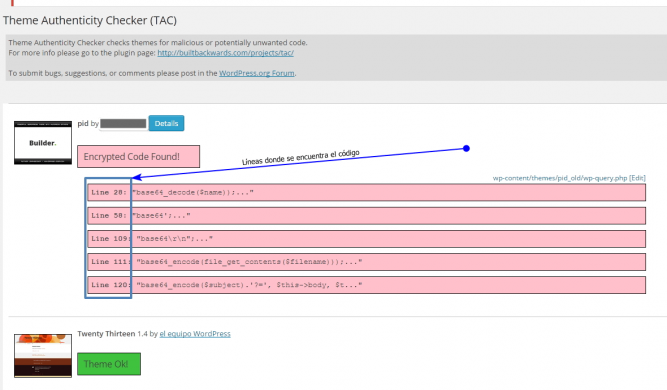

Este plugin te ayudará a detectar si tu tema de WordPress tiene codigo malicioso inyectado en sus archivos. Realmente útil y práctico.

Es capaz de detectar si el código de tu tema tiene código no deseable, tal y como puedes ver en la imagen inferior.

Imagen (1)

Imagen (2)

TAC > Theme Authenticity Checker. Lo puedes descargar desde aquí.

En mi escenario, éste plugin detecto que el tema empleado estaba modificado con código malicioso.

El resultado de esta modificación provocaba la apertura de una puerta trasera por la que podían subir archivos al servidor. Aquí se encontraba la causa del problema. Podían subir archivos al servidor alegremente.

Wordfence tiene una funcionalidad similar que también te recomiendo emplear. Para activarla tienes que dirigirte a las opciones avanzadas del plugin. Tienes que activar las casillas de verificación tal y como ves en la imagen inferior. Una vez hecho, guarda los cambios y prueba escaner de nuevo tu sitio con Wordfence.

18-10-2018 > Actualización. El plugin TAC se ha actualizado por última hace un año por lo que no parece estar abandonado. Te puedo confirmar que lo he empleado en un caso este mismo mes con éxito. El plugin me ha notificado el NO COMPROMISO de los archivos del tema.

26-10-2020 > Actualización. Tras más de 3 años sin actualizarse tengo dudas razonables sobre el uso o no de este plugin. En ese sentido tendrás que decidir por tu cuenta si probarlo y extraer tus propias conclusiones. Te invito a compartir en los comentarios tus resultados para mantener esta guía actualizada. Otras personas te lo agradecerán.

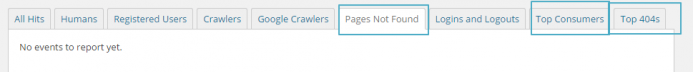

Bloquear el acceso a las direcciones IP sospechosas de realizar escaneos inapropiados

Para este trabajo también te puedes apoyar también de Wordfence. Si revisas las páginas no encontradas, los top consumers y los top 404 del monitor de actividad de Wordfence te harás una idea de lo que puedes bloquear.

Medidas de seguridad

Como medidas de seguridad puedes:

- Instalar y configurar el plugin Wordfence. Si has llegado hasta aquí te habrás dado cuenta de que me he apoyado bastante en este plugin.

- Instalar y configurar el plugin iThemes Security. Para cambiar configuraciones de seguridad en WordPress es muy útil y ágil. Al golpe de clic de ratón puedes materializar numerosas opciones de configuración.

- Instalar y configurar el archivo htaccess con las directivas 7G Firewall

- Dejarte guiar por las recomendaciones y medidas de esta guía práctica de seguridad para WordPress titulada «Protege tu WordPress».

Monitorización

Una vez has podido eliminar todos los archivos maliciosos, restaurado tu tema, ajustados los permisos por FTP… toca pasar a la fase de monitorización. Esto es, estar pendiente de que no vuelva a suceder por el peligro de re-infección existente.

¿Qué es lo que vas a monitorizar?

- Permisos. Revisa que no hay alteraciones de permisos. Los archivos deben estar en 644 y las carpetas en 755.

- Modificaciones de archivos del sitio. Para esto emplea Wordfence. Realiza escaneos periódicos.

- Revisa el tráfico en línea. Emplea igualmente en Wordfence. Revisa las páginas no encontradas, los top consumers y los errores 404.

- Revisa en los comentarios si hay SPAM.

Siguientes pasos

Si durante un par de días las cosas están tranquilas, puedes cambiar la frecuencia de monitorización y continuar con tus rutinas habituales.

- Mantener la monitorización del sitio pero con una menor frecuencia.

- Mantener el tema y los plugins actualizados.

Si pasados 15 días todo continua estable puedes dar por concluido el episodio oscuro, eso si, la monitorización de tu sitio debería ser una constante dado que siempre estás expuesto en Internet frente a los que van con malas artes. Decide tu la frecuencia y decide si prefieres delegarlo pero no lo omitas.

Esta ha sido una de mis experiencias limpiando malware en WordPress y con este artículo trato de contarte como lo he resuelto y los pasos seguidos. Normalmente lo repaso cuando tengo que abordar algún contratiempo similar.

26-09-2020 > Actualización. Hace casi un par de años que no me enfrento a una infección de malware por lo que no te puedo aportar más experiencias, aún así, pienso que este artículo sigue siendo bastante ilustrativo.

Mi deseo con esta publicación es que tengas un poco de orientación si quieres invertir tu mismo el tiempo solucionarlo bien porque quieres o bien porque no puedes invertir en un servicio de desinfección.

Contratar un servicio

Imagino que tras leer este articulo te habrás dado cuenta de que no es trivial resolver una infección por malware, requiere tiempo, conocimientos técnicos, estar pendiente de muchos detalles, saber interpretar los datos, etc.

Por tanto, es muy sensato que prefieras pagar por un servicio de desinfección e invertir tu tiempo en otras cosas más relevantes de tu proyecto.

En este caso te recomiendo dos, Sucuri o NinTechNet. Tu decides.

MAS INFORMACION SERVICIOS DE SUCURI

MAS INFORMACION SERVICIOS DE NINTECHNET

Si tienes alguna duda, consulta, quieres aportar tu experiencia o punto de vista o quieres contarnos que estrategias y herramientas empleas para eliminar malware de tu WordPress, no te cortes y compártelas con nosotros.

Tienes tu oportunidad en los comentarios.

Hola Paul, muchas gracias por tu artículo. Lo estoy siguiendo paso a paso y me surgen estas dudas:

– Algunas carpetas o archivos tienen permisos como 711, 700 ó 600… Pero no he encontrado ninguna con permiso 777,… debo cambiarlas todas a 755 y 644??

– He localizado algún archivo .htaccess con el siguiente texto:

1. deny from all

2.

3.

4. allow from all

5.

6.

7. allow from all

8.

No me entero mucho, pero parece que se deniega el acceso a todos excepto a los archivos wp-tinymce.php y ms-files.php , así está bien? He de preocuparme? Quiero decir,… el comando «Allow from all» está justificado en algunos sitios o si lo veo lo tengo que eliminar o modificar por otro? Cual? Creo que aquí faltaría algo más de info en tu artículo.

Muchas gracias!!

Rafa.

Hola Paul,

Una guía muy util .

Me han pedido que limpie de malware una pagina web hecha en wordpress. Según la url de securi tengo malware

«Known javascript malware: spam-seo.hidden_content?62».

Me encuentro tambien que el wordpress no esta actualizado.

No hay copias de seguridad.

Desconozco el mundo de wordpress, pero no me importa aprender.

¿Me podrías guiar a decidir el protocolo para actuar?

Ej:

Eliminar malware

Update wordpress..

….

Muchas gracias

Hola! Gracias por el artículo, es muy completo, lo he leído y me siento plenamente identificada. Uno de mis sitios ha sido atacado y Google Ads ha bajado los anuncios en consecuencia.

Ya hice acciones correctivas, incluso wordfence me marca que el sitio ya está limpio, pero tanto Google como Hostgator me indican qué hay infección.

Estoy confundida, qué puedes recomendarme?

Muchas gracias por tu respuesta, recibe un saludo.

Hola Mara, si Google y Hostgator te indican que tu sitio continua infectado significa que tus acciones correctivas no han dado el resultado que tu esperas, es decir, la infección que tienes no se ha resuelto con tus acciones correctivas. Si ves que por mas tiempo que inviertes no terminas de resolverlo, mi recomendación es que contrates ayuda profesional. No es trivial resolver este tipo de casos.

Puedes contactar conmigo o con alguno de los proveedores que te comento en el artículo. A tu discreción pero no lo dejes estar.

Un abrazo.

Tengo un script en mi página que el antivirus avast lo detecta como virus. Solo ese antivirus, y no se como hacer para localizarlo. Me gustaría si me orientaras como proceder o quien puede ayudarme a solucionar el problema.

Hola Paul! me parece estupendo este artículo. Pues tengo este problema, el malware se introdujo al actualizar el tema de mi blog (Avada). El soporte de hostgator me lo hizo saber. Mi tráfico y posición de la web se conserva. Semanas antes de este percance, yo desactivé el plugin hello bar y Magic Action Box, pasados unos días observé que en el header del sitio aparecía unos códigos html de error( muy notorios) y las palabras con tílde en algunos casos aparecía con caracteres raros, supuse que con actualizar el tema se resolvería.

De momento está con un child team. Hostgator me sugirió acudir a un sitio amigo que trata sobre los malwares, pero es caro además no sé inglés. Tengo un respaldo parcial de mi sitio que lo hicimos hace 2 años con el plugin backwup, además tengo el archivo del tema original. Acabo de abrir una cuenta con otro hosting (Banahost), le pedí que me apoyara en la migración, le explique mi problema del sitio infectado y de primera me pregunta, «Si tengo acceso a mi cuenta actualmente para generar un full backup? y qué extensión tiene el backup completo?

¿Si está infectado tiene sentido acceder a full backup? Soy novata en esto, y estoy confundida!!. ¿Qué me sugiere para resolver mi caso?y pasar mi sitio completo al otro hosting sin retraso ni inconvenientes. Agradeceré mucho su gentil sugerencia al respecto. Saludos.

Hola Mercedes, un respaldo parcial de hace dos años no lo consideres una copia de seguridad, más que nada porque estoy convencido de que hace dos años el sitio no se parecía en nada a lo que es ahora. ¿Me equivoco? Un backup tiene que ser una copia reciente de tu trabajo, pero no de hace dos años. Ese backup no creo que te sirva.

Los chicos de banahosting te podrán traer todo el contenido de Hostgator a su hosting si tienen una copia completa del mismo, es totalmente coherente su pregunta. Su posición para poder ejecutar esta operación es conocer el detalle del full backup, esto es, una copia completa, por lo que se lo tienes que facilitar si quieres que ellos te materialicen la migración.

Si el sitio está infectado y haces una copia de seguridad, tu copia de seguridad estará infectada. Esto es así. Puedes estar confundida pero te adelanto que aquí no hay lugar a confusiones.

Mercedes, si el sitio está comprometido, lo más sensato es limpiarlo. Ten en cuenta que puedes estar perjudicando a tus propios lectores. En mi opinión no hay otra alternativa. Si tu con tus propios medios puedes desinfectarlo, adelante, en caso contrario, sería conveniente que contrataras un servicio para que lo revisen, lo dejen limpio y apliquen un numero determinado de medidas para que el sitio no se vuelva a infectar. En ese escenario, si que tiene sentido hacer una copia completa y migrarlo a banahosting. Esa es mi sugerencia. Contacta conmigo si quieres una valoración alternativa para limpiarte el malware.

Saludos.

Muchìsimas gracias Paul!!

Quiere decir que de nada me sirve hacer una copia de seguridad de mi sitio infectado ¿verdad? El contenido que me falta completar es como la mitad de todo el sitio.. Al limpiarlo quedarà igual que antes? Pienso que no puedo hacerlo por mi cuenta. Me contactarè contigo, para valorar la posibilidad.

La copia de seguridad lo hace uno mismo o se solicita al hosting, una vez limpio el sitio? Encontrè una pàgina de soporte de hostgator, que guìa paso a paso còmo generar, descargar y restaurar full backup.. ¿Hay que hacer los 3 procesos?

Nuevamente muchìsimas gracias por tu gentil respuesta. Un abrazo!!

Muchìsimas gracias Paul!! me ha aclarado bastante, valoro mucho su aporte. Considerarè su propuesta. Saludos.

Excelente artículo Paul. Creo que es uno de los mas completos que he visto sobre le tema de limpiar infecciones por malware.

Por aquí tienes un nuevo seguidor de tu blog. Muy práctico e interesante el contenido. Un saludo.

Hola Ángel, me legro de que pienses así sobre el artículo. Es un caso real de un sitio que desinfecté hace unos meses y me pareció buena idea contarlo con el propósito de que si te ves inmerso en un escenario similar, tengas una pauta de trabajo para resolverlo junto con las herramientas que tienes a tu alcance.

He intentado ser lo más coloquial posible. Sin duda, en estos casos tener pericia con la tecnología es un plus. En caso contrario, creo que delegarlo es lo más sensato.

Gracias por pasarte, comentar y seguirme.

Saludos.

Muchas gracias por el aporte!

De nada Hector.

Un abrazo.

Gracias por tomar el tiempo de escribir este post, muy importante sobre la seguridad en nuestras instalaciones de wordpress!

Saludos!

De nada Jose Luis. Comparto contigo el hecho de que es importante mantener seguro nuestro sitio para evitar no tener un escenario de este tipo.

Un saludo.

Muy claro y con el tipo de ejemplos que se agradecen.

Este tipo de cosas son de las que no pensamos hasta que te encuentras un día con la web infectada.

Seguro que mucha gente encuentra en tu post una guia práctica que les ayuda a solucionar su problema.

Una pregunta Paul, para tener una idea, ¿Cuánto tiempo hay que invertir para controlar y limpiar el caso que nos has expuesto?

Gracias y Enhorabuena !!

Hola Javier, lo mismo que le decía a Arturo, celebro que esté todo claro y los ejemplos sean de utilidad.

Es lo que habitualmente sucede, hasta que no tienes la web infectada, no te das cuenta del peligro real que existe en Internet, el caso es que con tan solo echar un vistazo al monitor de actividad en tiempo real de la web http://www.wordfence.com te haces una idea. Cuando estás infectado es cuando te entra el miedo en el cuerpo y es cuando buscas soluciones.

Y es que en Internet hay muchos scripts malintencionados que constantemente están escaneando websites y, dado que WordPress es el gestor de contenidos más popular, pues es el centro de atención de muchos de estos scripts. Si se aplican una serie de medidas antes, no necesariamente tienes que pasar por un capítulo como el que describo en el post.

Respondiéndote a tu pregunta, en este caso, estuve un par de mañanas, alrededor de 3 horas aprox. Luego estuve monitorizando durante 15 días que todo estuviese en orden y no se volviese a producir ningún tipo de infección. Pasado ese tiempo di el caso por concluido.

Saludos.

Excelente aporte Paul,

Una guía muy útil y relativamente sencilla de seguir para los que no tenemos unos conocimientos profundos sobre la materia.

Aprovecho también para darte las gracias por la ayuda prestada, cuando tienes este tipo de problemas se agradece mucho el contar con la ayuda profesional de un especialista como tú.

Un abrazo fiera!

Hola Arturo, me alegra verte por aquí.

Celebro que sirva de orientación y sea de utilidad. Comparto contigo lo de «relativamente», ya que dependiendo del perfil de cada persona puede ser más o menos difícil seguirla y sacarle provecho.

Seguimos en contacto.

Saludos.